3.网络攻击的几种途径

网络安全攻击与防护

图片尺寸1111x857

最常见网络攻击详细分析ppt

图片尺寸1080x810

常见的网络攻击类型

图片尺寸649x393

常见的网络攻击: 100% 90% 80% 70% 60% 50% 40% 30% 20% 10% 0% 病毒

图片尺寸1080x810

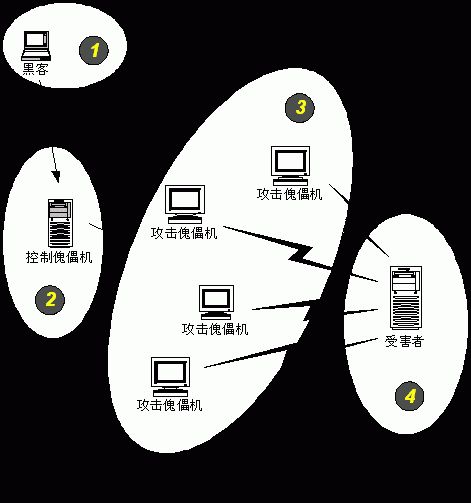

1,攻击网络宽带资源

图片尺寸976x587

全球网络攻击示意图

图片尺寸500x281

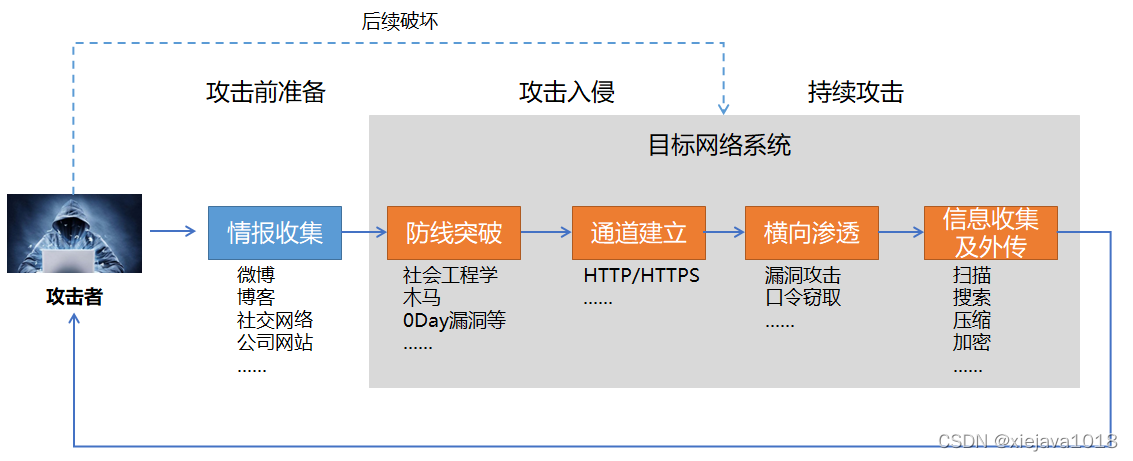

网络信息安全之apt攻击

图片尺寸1133x461

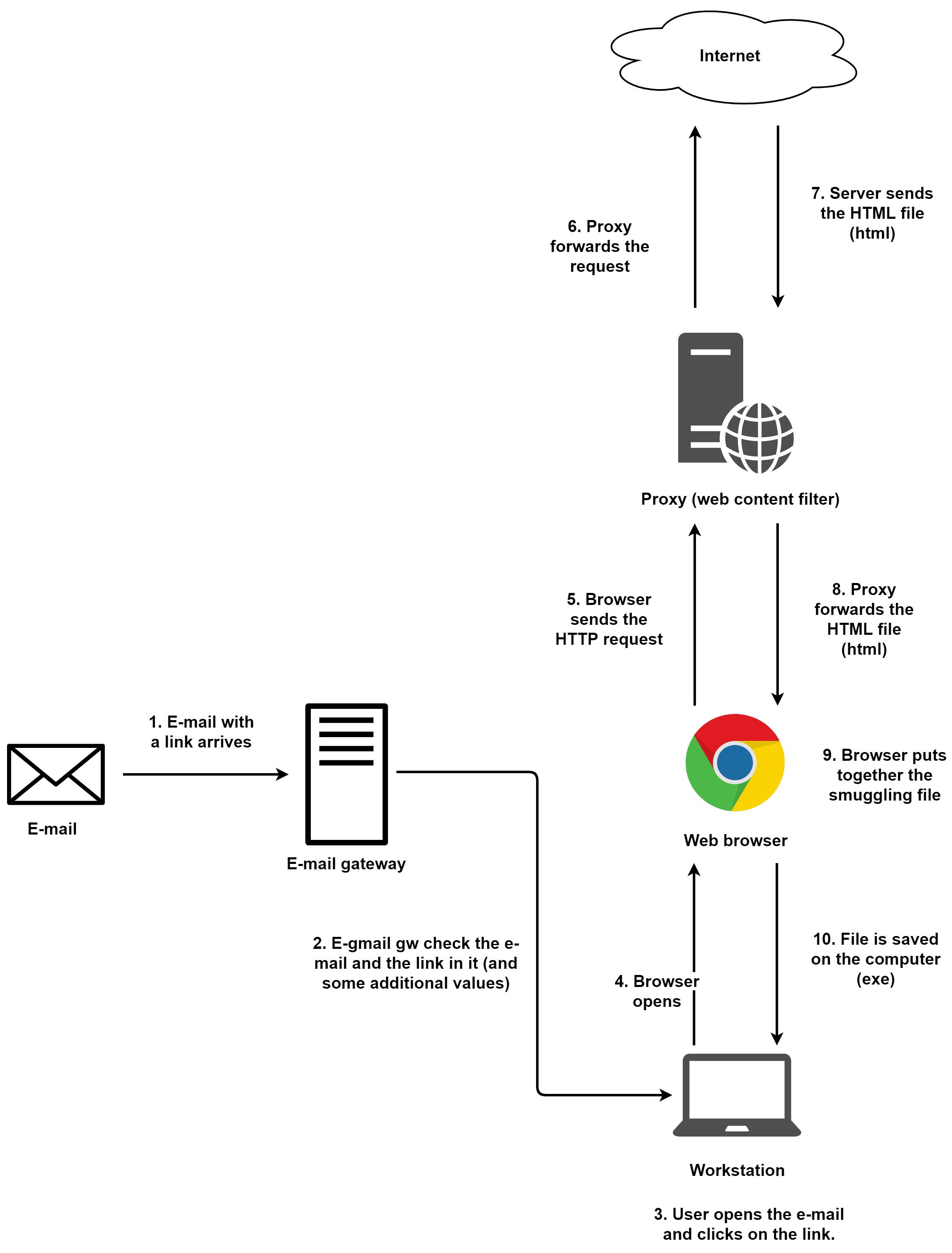

雨笋教育网络攻击知识点网络钓鱼技术之html走私

图片尺寸2298x3024

网络攻击

图片尺寸1594x876

常见的网络攻击与防范ppt

图片尺寸1080x810

网络的集散地,这也验证了email电子邮件已沦为apt攻击较重要的途径之

图片尺寸960x720

3.ddos攻击技术不断演进,团伙作案趋势明显

图片尺寸1080x975

(4) 检测并反制仿冒攻击:例如,可以检测中间人攻击(如图3所示).

图片尺寸491x277

5亿,web应用攻击12.6亿次,复盘2019网络安全必读

图片尺寸491x674

几种常见的网络攻击

图片尺寸471x503

3.ddos攻击技术不断演进,团伙作案趋势明显

图片尺寸2480x1989

基于状态转移网络攻击模型的攻击图生成方法与流程

图片尺寸867x1000

网络攻击与防御ppt复习答案

图片尺寸1080x810

美国网络是中国的最大攻击源

图片尺寸1080x637

网络安全十大公司排名攻防演练关于蓝队攻击研判的3大要点解读

图片尺寸6210x3626